IKEv2

Internet Key Exchange version 2 (IKEv2) to protokół tunelowania oparty na IPsec, który ustanawia bezpieczną komunikację VPN między urządzeniami VPN oraz definiuje procesy negocjacji i uwierzytelniania dla skojarzeń zabezpieczeń IPsec (SA).

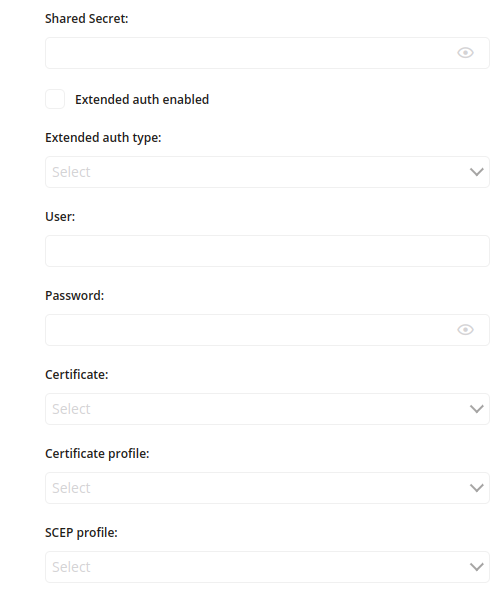

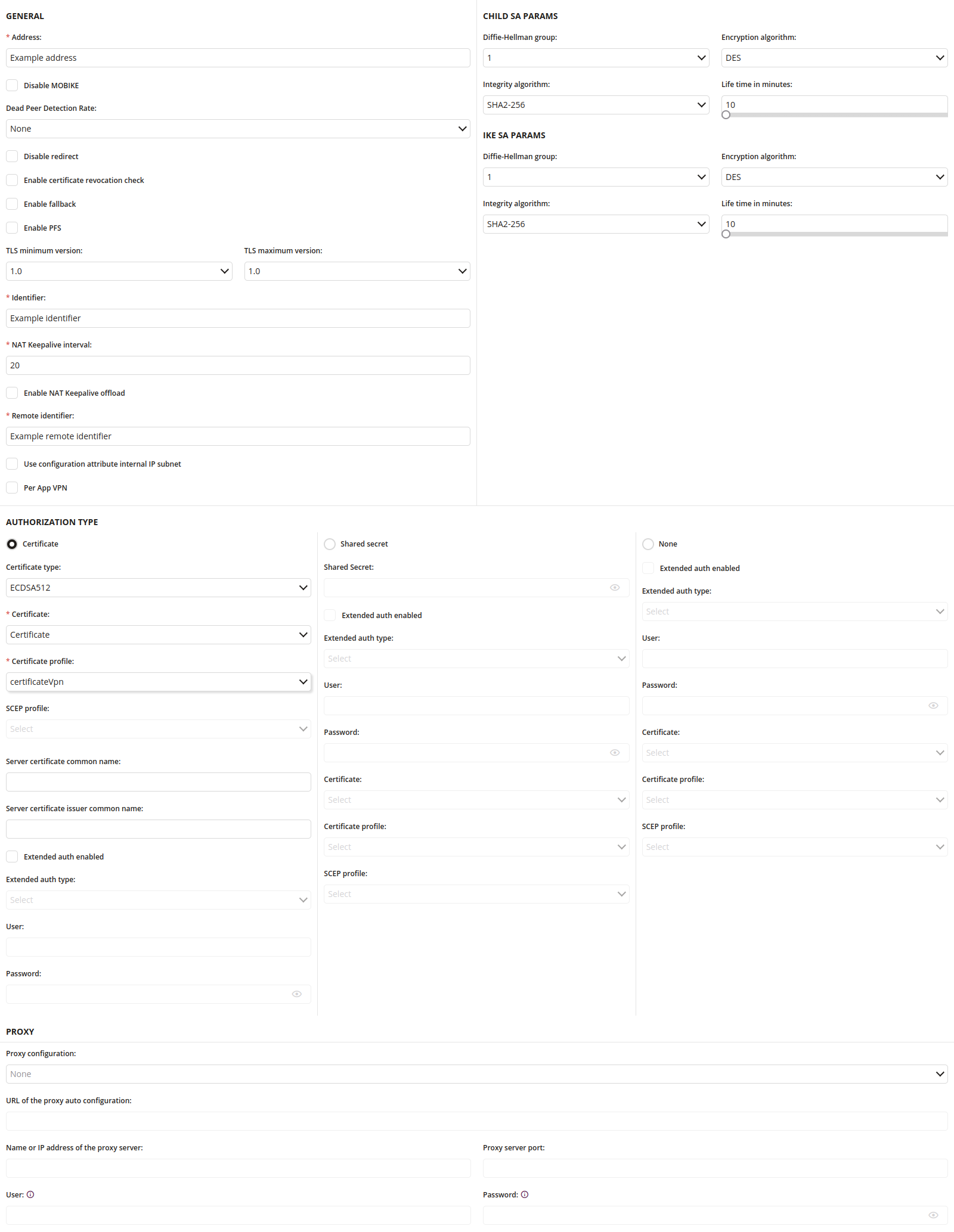

1 Ogólne IKEV2

1.1 Adres

- Wpisz adres URL

- Wymagane

1.2 Wyłącz MOBIKE

- Jeśli zaznaczone, MOBIKE zostanie wyłączone

- MOBIKE pozwala pozostać połączonym z VPN nawet po zmianie sieci przez użytkownika

1.3 Poziom Dead Peer Detection

- Częstotliwość, z jaką klient IKEv2 będzie uruchamiał algorytm DPD (Dead Peer Detection)

- Jedno z:

- Brak

- Niski (co 30 minut)

- Średni (co 10 minut)

- Wysoki (co minutę)

1.4 Wyłącz przekierowania

- Jeśli zaznaczone, przekierowania serwera IKEv2 są wyłączone

1.5 Włącz sprawdzanie odwołania certyfikatu

- Jeśli zaznaczone, sprawdzanie unieważnienia certyfikatu serwera IKEv2 jest włączone

- Jeśli zaznaczone, podczas negocjacji IKEv2 sprawdzane jest, czy certyfikat identyfikujący serwer został unieważniony

1.6 Włącz tryb awaryjny

- Jeśli zaznaczone, umożliwia użycie danych komórkowych, gdy połączenie Wi-Fi jest słabe

1.7 Włącz PFS

- Jeśli zaznaczone, włączone jest PFS (Perfect Forward Secrecy)

1.8 Minimalna wersja TLS

- Jedno z:

- 1.0

- 1.1

- 1.2

1.9 Maksymalna wersja TLS

- Jedno z:

- 1.0

- 1.1

- 1.2

1.10 Identyfikator

- Wpisz lokalny identyfikator klienta IKEv2

- Wymagane

1.11 Interwał NAT Keepalive

- Wpisz częstotliwość w sekundach, z jaką brama wysyła pakiety utrzymania sesji NAT do swojego partnera, aby utrzymać sesję NAT i umożliwić partnerowi dostęp do urządzenia

- Minimalna wartość to 20

- Maksymalna wartość to 1400

- Wymagane

1.12 Włącz odciążenie NAT Keepalive

- Jeśli zaznaczone, pakiety utrzymania sesji będą przekazywane do sprzętu, gdy urządzenie jest w stanie uśpienia

1.13 Zdalny identyfikator

- Wpisz zdalny identyfikator klienta IKEv2

- Wymagane

1.14 Użyj wewnętrznych atrybutów podsieci IPv4 / IPv6

- Jeśli zaznaczone, konfiguracje tunelowania rozdzielonego nie będą komunikowane poprzez selektory ruchu podczas negocjacji IKE

1.15 VPN na aplikację

- Jeśli zaznaczone, pozwala na użycie konfiguracji VPN na aplikację

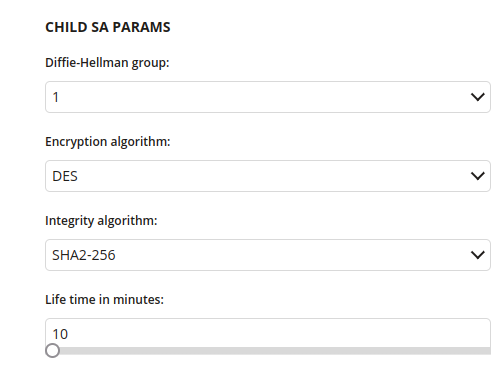

2 Child SA Params

2.1 Grupa Diffie-Hellman

- Grupy Diffie-Hellman określają siłę klucza używanego w procesie wymiany kluczy

- Jedno z:

- 1

- 2

- 5

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 31

2.2 Algorytm szyfrujący

- Typ algorytmu szyfrowania. Określa siłę bezpieczeństwa

- Jedno z:

- DES

- 3DES

- AES-128

- AES-256

- AES-128-GCM

- AES-256-GCM

- ChaCha20Poly1305

2.3 Algorytm integralności

- Typ algorytmu integralności. Definiuje, jak silne będzie zabezpieczenie

- Jedno z:

- SHA1-96

- SHA1-160

- SHA2-256

- SHA2-384

- SHA2-512

2.4 Żywotność

- Czas trwania żywotności Security Association

- Minimalna wartość to 10

- Maksymalna wartość to 1440

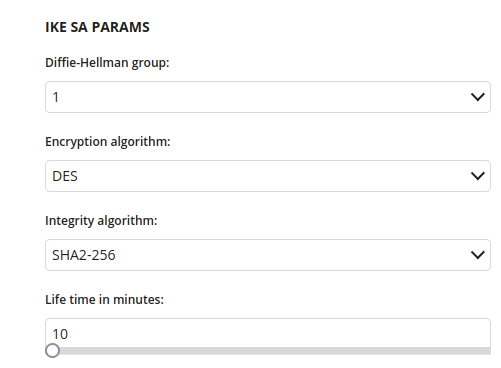

3 IKE SA Params

3.1 Grupa Diffie-Hellman

- Grupy Diffie-Hellman określają siłę klucza użytego w procesie wymiany kluczy

- Jedno z:

- 1

- 2

- 5

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 31

3.2 Algorytm szyfrujący

- Typ algorytmu szyfrowania. Definiuje, jak silne będzie zabezpieczenie

- Jedno z:

- DES

- 3DES

- 3DES-128ES

- AES-256

- AES-128-GCM

- AES-256-GCM

- ChaCha20Poly1305

3.3 Algorytm integralności

- Typ algorytmu integralności. Definiuje, jak silne będzie zabezpieczenie

- Jedno z:

- SHA1-96

- SHA1-160

- SHA2-256

- SHA2-384

- SHA2-512

3.4 Żywotność

- Czas trwania żywotności SA (Security Association)

- Minimalna wartość to 10

- Maksymalna wartość to 1440

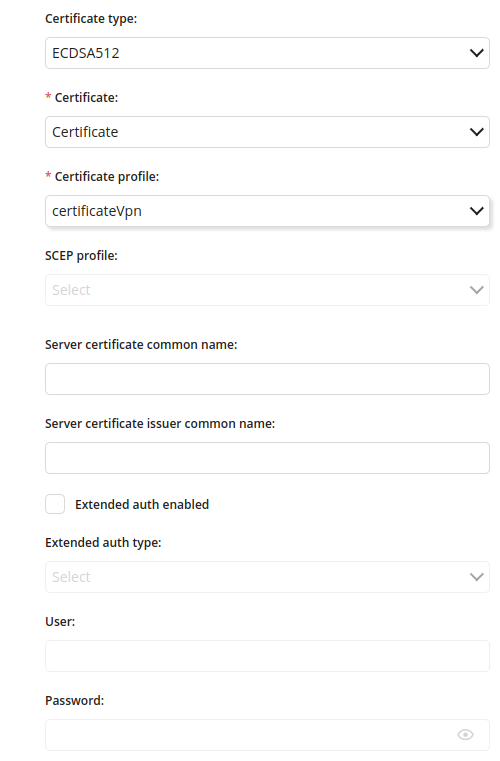

4 Typ autoryzacji – Certyfikat

4.1 Typ certyfikatu

- Jedno z:

- RSA

- ECDSA256

- ECDSA384

- ECDSA512

- Ed25519

4.2 Certyfikat

- Typ certyfikatu utworzonego w systemie Proget

- Jedno z:

- Certyfikat

- SCEP

4.3 Profil certyfikatu

- Nazwa profilu certyfikatu, który będzie używany

- Wymagane, jeśli wybrano ‘Certyfikat: Certyfikat’

4.4 Profil SCEP

- Nazwa profilu SCEP, który będzie używany

- Wymagane, jeśli wybrano ‘Certyfikat: SCEP’

4.5 Nazwa wspólna certyfikatu

- Wprowadź ciąg zawierający wartość pola Nazwa Wspólna Podmiotu certyfikatu serwera IKEv2

4.6 Nazwa wspólna wydawcy certyfikatu

- Wprowadź ciąg zawierający wartość pola Nazwa Wspólna Podmiotu certyfikatu Autorytetu Certyfikacji, który wydał certyfikat serwera IKEv2.

4.7 Włącz EAP

- Jeśli zaznaczone, pozwala na użycie autoryzacji rozszerzonej

4.8 Typ EAP

- Jedno z:

- Użytkownik

- Certyfikat

- Wymagane jeśli zaznaczono ‘Włącz EAP’

4.9 Użytkownik

- Wpisz nazwę użytkownika

- Wymagane jeśli wybrano ‘Typ EAP: Użytkownik’

4.10 Hasło

- Wpisz hasło użytkownika

- Dostępne jeśli wybrano ‘Typ EAP: Użytkownik’

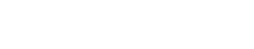

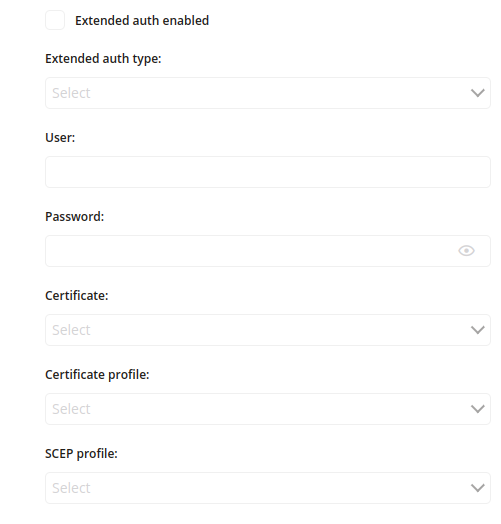

5 Typ autoryzacji – Shared secred

6 Typ autoryzacji – Brak

6.1 Włącz EAP

- Jeśli zaznaczono, umożliwia użycie EAP

6.2 Typ EAP

- Jedno z:

- Użytkownik

- Certyfikat

- Wymagane jeśli zaznaczono ‘Włącz EAP’

6.3 Użytkownik

- Wpisz nazwę użytkownika

- Wymagane jeśli wybrano ‘Typ EAP: Użytkownik’

6.4 Hasło

- Wpisz hasło użytkownika

- Dostępne jeśli, wybrano ‘Typ EAP: Użytkownik’

6.5 Certyfikat

- Jedno z:

- Certyfikat

- SCEP

- Wymagane jeśli wybrano ‘Typ EAP: Certyfikat’

6.6 Profil certyfikatu

- Wybierz nazwę profilu certyfikatu, który będzie używany

- Wymagane jeśli wybrano ‘Certyfikat: Certyfikat’

6.7 Profil SCEP

- Wybierz nazwę profilu SCEP, który będzie używany

- Wymagane jeśli wybrano ‘Certyfikat: SCEP’

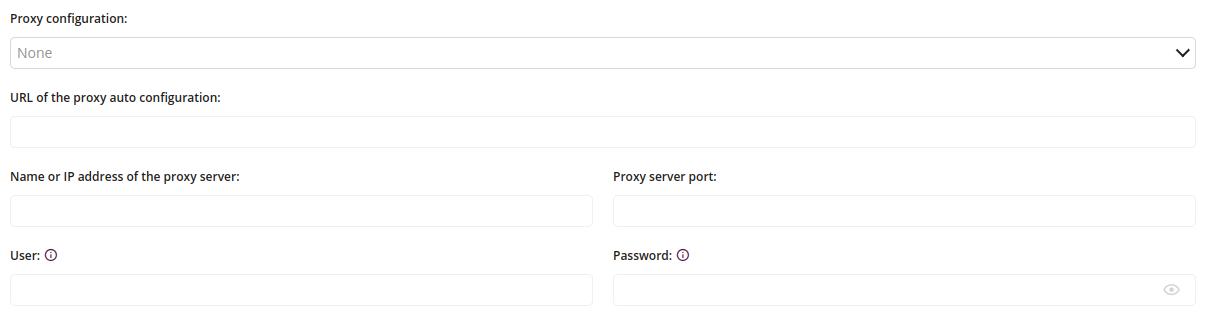

7 IKEV2 Proxy

7.1 Konfiguracja proxy

- Jedno z:

- Automatyczna

- Ręczna

- Serwery proxy działają jako przekaźniki między witryną, którą odwiedzasz, a Twoim urządzeniem

7.2 Adres URL automatycznej konfiguracji proxy

- Wpisz URL, przez który cały ruch przeglądarki będzie przekierowany

- Wymagane jeśli wybrano ‘Konfiguracja proxy: Automatyczna’

7.3 Nazwa lub adres IP serwera proxy

- Wpisz adres IP lub nazwę hosta serwera VPN

- Wymagane jeśli wybrano ‘Konfiguracja proxy: Ręczna’

7.4 Port serwera proxy

- Wpisz numer portu, który jest częścią informacji adresowych używanych do identyfikacji odbiorców i nadawców wiadomości sieciowych

- Minimalna wartość to 0

- Maksymalna wartość to 65535

- Dostępne jeśli wybrano ‘Konfiguracja proxy: Ręczna’

7.5 Użytkownik

- Wpisz nazwę konta użytkownika do autoryzacji proxy

- Dostępne jeśli wybrano ‘Konfiguracja proxy: Ręczna’

7.6 Hasło

- Wpisz hasło użytkownika do autoryzacji Proxy

- Dostępne jeśli wybrano ‘Konfiguracja proxy: Ręczna’